Cybercriminelen gaan steeds slimmer te werk en slaan vaker toe. In 2020 nam het aantal cyberincidenten met 127% toe in Nederland. De schade als gevolg van cybercrime is in 2020 met 465% gestegen. Daarbij komt dat de afhankelijkheid van IT, data en applicaties alleen maar is toegenomen in de afgelopen jaren. 100% veiligheid is nooit te garanderen, maar met een cyclische benadering van security komt u een heel eind.

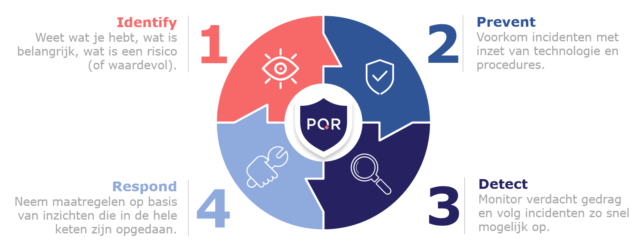

Identify, Prevent, Detect & Respond

De security-aanpak van PQR is gebaseerd op de cyclus van Identify, Prevent, Detect en Respond. In de komende blogs gaan we in op elk van deze vier fases. Deze blog gaat over de eerste fase: Identify. Maar voordat we daarop ingaan, eerst iets meer over de waarde van deze cyclische benadering, in het licht van de huidige security- en cybercrimebedreigingen.

Cyclische benadering

Goede beveiliging blijft een momentopname en zal altijd moeten worden aangepast aan nieuwe dreigingen. Vertrouwen dat een voorgaande veiligheidsinvestering nog steeds voldoende beschermt, is daarom heel riskant. Het is nodig om dit te checken, te testen en te updaten en om er gestructureerd mee bezig te zijn. Met de cyclische benadering van security bereikt u dat de volledige keten van IT voortdurend en bewust onder de loep ligt. Hierdoor worden zwakke schakels snel opgespoord en verholpen en wordt de impact van een eventuele inbreuk tot het minimum beperkt.

Kroonjuwelen

De eerste stap naar een veiligere omgeving noemen we Identify: het vaststellen van de actuele status van veiligheid. Hierbij worden niet alleen gevaren van buitenaf geïdentificeerd, maar een assessment van de IT-omgeving en security awareness, dus de binnenkant, is minstens zo relevant. Bij het opstellen van een gedegen security aanpak is het zaak vast te stellen waar de zogeheten ‘kroonjuwelen’ staan. Deze term wordt door hackers gebruikt om aan te geven welke data het meest waardevol zijn en daardoor interessant voor cyberaanvallen.

Om de data optimaal te kunnen beveiligen is het van belang inzichtelijk te hebben waar deze kroonjuwelen zich bevinden en op welke wijzen deze toegankelijk zijn. En in het algemeen is het voor organisaties cruciaal om precies te weten op welke plekken de bedrijfsdata en applicaties allemaal staan, wie hierbij kan en hoe gepast hiermee om te gaan.

Dreiging van buitenaf

Een recent sterk toegenomen variant van een bedreiging van buitenaf zijn ransomware-aanvallen, deze zijn toegespitst op het verkrijgen of encrypten van (privacy)gevoelige gegevens. Onze security experts brengen door middel van interviews en inventarisatie in kaart wat het risico is en kunnen advies geven over het gesegmenteerd opslaan van data en back-up strategieën. Verder kunnen ethical hackers de omgeving pentesten en actief proberen als buitenstaander deze specifieke gegevens te bereiken.

Gebruiker vaak zwakste schakel

Ondanks alle technische maatregelen, is de gebruiker vaak de zwakste schakel in de keten. Wist u dat 70% van de succesvolle beveiligingsinbreuken plaatsvindt via het end-point? Nadrukkelijk hoort daarom in deze fase ook om te inventariseren hoe het is gesteld met het bewustzijn en de bewustwording van de cybergevaren bij de gebruikers. Door gebruik te maken van een combinatie van geautomatiseerde en handmatige scans en aanvalstechnieken wordt het niveau van veiligheid vastgesteld en aanvullende maatregelen in de vorm van een adviesrapport aangereikt.

Waarde toevoegen en aanpak

Tijdens een gesprek met ons Security Team zal de wens van de klant in kaart worden gebracht en naar aanleiding van die scope wordt een plan van aanpak opgesteld, deze kan bestaan uit (een combinatie van) de volgende componenten:

- Interviews met IT-staf, IT-leveranciers en gebruikers

- Geautomatiseerde scans

- Handmatige aanvallen door ethische hackers: Pentesten

- Security awareness-testen (bijvoorbeeld met phishing mails)

Blijven testen

Een belangrijk aspect van de Identify-fase is dat het kaderen van welke data waar staan en prioriteit bij beveiliging hebben altijd een momentopname is. Zoals we begonnen sluiten we daarom ook af: om informatieveiligheid te borgen is het gewenst doorlopend te monitoren en/of periodiek te testen. IT- omgevingen en de mate en aard van dreigingen zijn immers dynamisch en daarmee moet security meebewegen bij wijzigingen.

Whitepaper Vind rust in Security

Wat zijn de huidige security behoeften van organisaties, welke vuistregels zou u moeten toepassen bij het implementeren van beveiligingsoplossingen? Lees onze Whitepaper Vind rust in Security om op deze vragen (en meer) antwoord te krijgen.

De volgende blog in deze reeks zal gaan over de fase Prevent. Heeft u vragen over of hulp nodig bij het verbeteren en aanpakken van de security van uw IT-omgeving? We helpen u graag! Neem contact op met PQR of lees verder op deze pagina over onze Security diensten.